近日,国家信息安全漏洞库(CNNVD)收到关于Microsoft HTTP.sys 代码注入漏洞(CNNVD-202105-588、CVE-2021-31166)情况的报送。未授权的攻击者可以构造恶意请求包攻击目标服务器,从而在目标服务器执行任意代码。Windows Server和Windows 10多个版本均受此漏洞影响。目前,微软官方已发布漏洞补丁修复了该漏洞,建议用户及时确认是否受到漏洞影响,尽快采取修补措施。

一、漏洞介绍

Microsoft HTTP.sys是美国微软(Microsoft)公司的一个应用协议。该漏洞存在于Windows 10和Windows Server中的HTTP协议栈(http.sys)处理程序中。未授权的攻击者可以构造恶意请求包攻击目标服务器,从而在目标服务器执行任意代码。

目前,漏洞利用代码已在网络中公布,该漏洞在微软5月补丁日中完成了修复,微软官方将其标记为可造成蠕虫攻击及易被攻击的漏洞。

二、危害影响

未授权的攻击者可以构造恶意请求包攻击目标服务器,从而在目标服务器执行任意代码。

Windows Server, version 20H2

Windows Server, version 2004

Windows 10 Version 20H2 for ARM64-based Systems

Windows 10 Version 20H2 for 32-bit Systems

Windows 10 Version 20H2 for x64-based Systems

Windows 10 Version 2004 for x64-based Systems

Windows 10 Version 2004 for ARM64-based Systems

Windows 10 Version 2004 for 32-bit Systems等多个版本均受此漏洞影响。

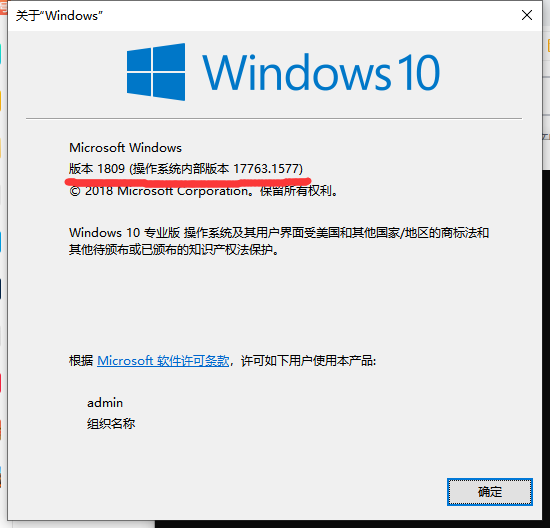

查看系统版本的方法:

方法一:在运行中输入Winver命令,回车,可查看Windows10系统的版本。

右键点击系统桌面左下角的【开始】,在开始的右键菜单中点击【运行】;

方法二:在命令提示符窗口中输入winver或systeminfo | findstr Build命令,回车,可查看Windows10系统的版本。

右键点击系统桌面左下角的【开始】,在开始的右键菜单中点击命令提示符;

三、修复建议

目前,微软官方已发布漏洞补丁修复了该漏洞,建议用户及时确认是否受到漏洞影响,尽快采取修补措施。官方链接如下:

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2021-31166